0. 情報の特性と検証

- 情報の特性:無実体性、複製性、伝播性、残存性、個別性(価値観依存性)、目的性(意図性)。

- 情報の検証:

- ダブルチェック(再現性):同じ計算や作業を二度行い、誤りがないか確認する。

- クロスチェック(多角性):異なる手法やデータを用いて、多角的に正しさを検証する。

1. 知的財産権

| 知的財産権 | 概要 | 実行年数 | 延長 |

|---|---|---|---|

| 特許権 | 高度な技術的発明 | 出願から20年 | 可 |

| 実用新案権 | 物品の形状や構造の考案 | 出願から10年 | 不可 |

| 意匠権 | 物品のデザイン・形状 | 出願から25年 | 不可 |

| 商標権 | 商品やサービスを識別するマーク | 登録から10年 | 可(更新可) |

著作権の構造と肖像権

| 権利の種類 | 具体例・権利 | 譲渡 |

|---|---|---|

| 著作者人格権 | 公表権、氏名表示権、同一性保持権 | 不可 |

| 著作財産権 | 複製権、公衆送信権 など | 可 |

| 人格権(肖像等) | 肖像権、パブリシティ権(有名人の顧客誘引力) | 不可 |

- クリエイティブ・コモンズ(CC):著作者が「条件を守れば自由に使ってよい」と意思表示するライセンス。

- ライセンスフリー:他の特許取得抑止などのために、権利のみを保持する形態。

2. デジタル表現とデータ

デジタル化と圧縮

デジタル化のプロセス: 標本化(サンプリング) → 量子化 → 符号化(A/D変換)

- 標本化周波数: 1秒間に波を測定する回数。

(例:CD音質は 44100Hz = 1秒間に44100回) - 量子ビット数: データの細かさ(情報の段階数)を決めるビット数。

(例:16bit = \(2^{16}=65536\) 段階の高低) - チャンネル数: 音源の数(モノラル=1、ステレオ=2)。

ランレングス圧縮: 「AAAAABBB」を「A5B3」のように、連続するデータを「データ+連続回数」で表現して圧縮する方式。

エラー検出: パリティビット(一次元では検知のみで訂正不可。二次元なら特定・訂正が可能)。

メディアの種類

| 分類 | 具体例・役割 |

|---|---|

| 情報メディア | 新聞、テレビ、インターネットなど情報を伝える媒体 |

| 表現メディア | 文字、音声、動画、静止画など情報の形式 |

| 伝達メディア | 空気、光、電線、電波など情報を運ぶ物理的な媒介 |

3. データの分析と活用

分析の心構え

- データ分析は、まず主語と目的を整理する。

- データ分析前に、あり得ない情報(異常値や論理的矛盾)が含まれていないかを確認する。

- 相関関係 ≠ 因果関係:一方が増えるともう一方も増える関係があっても、それが原因と結果であるとは限らない。

- 精度を高めるには、同じ状況に対して他の要素を多角的に調べる。

- 対応データは、同集団に対してのデータを用いること。検証用データは相関があるだけでは不十分で、直接わかるもののみ用いる。

データの読み取り

グラフ選択:似ているグラフは、値域が近く、形が近いものを選ぶ。

原則、相関係数 \(r\) と相関の判断は以下の通り。

| \[\begin{align}&|r|<0.2\quad\Leftrightarrow\quad相関なし\\\\ &|r|\ge0.2\quad\Leftrightarrow\quad相関あり\end{align}\quad\] |

計算式

商品を \(m\) [個]売った時点で価格を \(p\) [円]から \(p’\) [円]とし,最終予測 \(n\) [個]のところを \(n’\) [個]売るとき,その売上高 \(I\) [円],売上効率変化 \(a\) [倍]は,

| \[I=mp+(n’-m)p’=mp+a(n-m)p’\] |

4. プログラミング

思考法と基礎

- 何を指示したいのかを理解する(プログラミング問題の把握)。

- コンピュータの得意な処理を整理する。

- プログラムの具体的表現を考える。

- プログラミングは、意味段落(処理のかたまり)を見極めることが重要。

- すでに判明したすべての空欄には、変数の記号ではなく実物を代入して考える。

- 入子構造(ネスト):最大階層を0として、内側に向かって何層目か番号を振って整理する。

記号と論理演算

| 記号 | 意味・読み方 | 備考 |

|---|---|---|

| == | 等しい | 比較演算子 |

| != | 等しくない(ノットイコール) | 比較演算子 |

| >= | 以上 | 比較演算子 |

| <= | 以下 | 比較演算子 |

| / | 割り算 | 算術演算子 |

| % | 割り算の余り(剰余) | 算術演算子 |

| AND | 論理積(かつ) | 両方真ならTrue |

| OR | 論理和(または) | どちらかが真ならTrue |

| NOT | 否定 | 真偽を反転 |

5. 情報システムとネットワーク

セキュリティ

- 認証技術:

- 多要素認証: 記憶・所持・生体など、異なる要素を2つ以上組み合わせる。

- 多段階認証: 複数の段階を踏む認証(要素が同じなら多要素にはならない)。

- 攻撃手法:

- ブルートフォース攻撃: 総当たり攻撃。パスワード等の全パターンを試す手法。

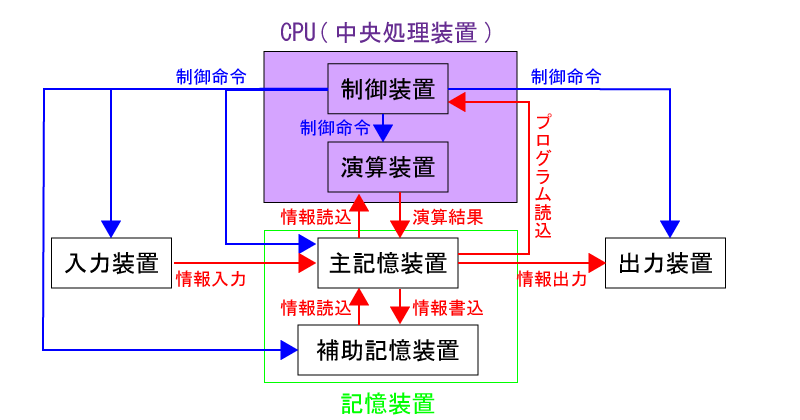

コンピューターの中身

システム構成要素

- POSシステム: 販売時点情報管理。商品が売れた時点で在庫や売上情報を記録・管理する仕組み。

- リレーショナルデータベース (RDB): データを表(テーブル)形式で管理し、それらを関連付けて利用するデータベース。

- 処理方式:

- リアルタイム方式: 発生したデータを即座に処理する。

- バッチ方式: 一定期間データを溜めてから一括で処理する。

- Web技術:

- HTML: Webページの構造を記述する言語。

- CSS: スタイルやレイアウトを指定する言語。

- オブジェクト指向: ある程度実物として完成した部品(オブジェクト)を組み立てて、新しいものを作るプログラミングの考え方。

- UIフォーム部品:

- テキストボックス: 文字入力欄。

- ラジオボタン: 複数の選択肢から「1つだけ」選ぶ(丸いボタン)。

- チェックボックス: 複数の選択肢から「複数」選べる(四角い箱)。

ネットワークとプロトコル

通信の仕組み:

端末(PC/スマホ)が、DNSサーバーにドメイン(URL)を問い合わせてIPアドレス(住所)を取得し、そのアドレスのWebサーバーにアクセスすることで、ブラウザにページが表示される。

| プロトコル | 名称・役割 | 特徴・適用場所 |

|---|---|---|

| HTTP / HTTPS | HyperText Transfer Protocol | Webサーバーとブラウザ間の通信 |

| SMTP | Simple Mail Transfer Protocol | メール送信・転送 |

| POP / IMAP | Post Office / Internet Message Access | メール受信 |

| TCP | Transmission Control Protocol | 信頼性重視(確実なデータ送受信) |

| UDP | User Datagram Protocol | 速度重視(動画配信、VoIPなど) |

| IP | Internet Protocol | IPアドレスを用いた宛先制御 |

※ 許可があれば不正アクセスにはならない(アクセス権限の概念)。URL表示の上下位置などはブラウザの仕様に依存する(画面表示 ≠ 操作方法)。